Tech Support

ในยุคที่ข้อมูลเกือบทุกอย่างถูก digitalize (ถูกเก็บในรูปแบบดิจิทัล) ไม่ว่าจะเพื่อความสะดวกในการประมวลผล, การค้นหา และ การเข้าถึงนั้น ส่งผลให้ชีวิตของผู้ใช้งานระบบใด ๆ ก็ตามง่ายขึ้น ไม่ว่าจะเป็นการเก็บรูปภาพ ซึ่งสามารถเก็บไว้ดูได้นานขึ้นพร้อมกับความละเอียดที่ดีขึ้น หรือการทำงานผ่าน spreadsheet ที่สามารถช่วยให้การคำนวณต่างๆ ทำได้เร็วขึ้น และการเก็บข้อมูลอื่น ๆ ที่นอกจากจะง่ายแล้ว ยังสามารถเก็บได้ในปริมาณมาก ๆ ไว้ในอุปกรณ์ที่ขนาดเล็กกว่าฝ่ามือ ที่ส่งผลให้การพกพาสะดวก และกลายเป็นส่วนหนึ่งในชีวิตของผู้คนไป และจุดนี้เองเป็นจุดที่ทำให้ผู้ไม่ประสงค์ดีสามารถคิดวิธีหาเงินแบบแปลก ๆ ซึ่งก็คือการจับข้อมูลเราเป็นตัวประกันเพื่อเรียกค่าไถ่ ผ่านโปรแกรมประสงค์ร้ายที่เราเรียกกันว่า “MalWare” ที่เป็นประเภท “Ransomware” หรือ “โปรแกรมเรียกค่าไถ่” นั่นเอง

รูปแบบของโปรแกรมเรียกค่าไถ่ Ransomware การทำงานของ Ransomware จะมีใน 2 รูปแบบหลัก ๆ ด้วยกัน - Lockscreen Ransomware การเรียกค่าไถ่แบบนี้ โปรแกรม Ransomware จะทำการใช้งานฟังก์ชัน Lock Screen (ล็อคหน้าจอ) ของระบบปฏิบัติการของอุปกรณ์ที่ติด Ransomware (ทั้งที่เป็น Computer และ Mobile) ทำให้เราไม่สามารถเข้าสู่หน้าจอปกติของอุปกรณ์ เพื่อเรียกใช้ โปรแกรม (Application) หรือเข้าถึงข้อมูลใด ๆ ได้ แต่ข้อมูลและ Application ไม่ได้ถูกแตะต้องแต่อย่างใด

- Files-Encrypting Ransomware การเรียกค่าไถ่แบบนี้ผู้ใช้งานสามารถใช้งานอุปกรณ์ได้ และใช้งานโปรแกรม (Application) ได้ตามปกติ แต่ Ramsomware จะใช้วิธีการเข้ารหัสไฟล์ไว้ (ภาษาชาวบ้านคือ ล็อกไฟล์ไว้) ไม่ให้ผู้ใช้งานสามารถเข้าถึงไฟล์ของตัวเองได้

การเรียกค่าไถ่แบบที่ 1. นั้นสามารถถูกแก้ไข เพื่อ bypass การ lock screen ได้โดยผู้เชี่ยวชาญด้านคอมพิวเตอร์ โดยที่ไม่จำเป็นต้องจ่ายค่าไถ่แต่อย่างใด แต่สำหรับแบบที่ 2. นั้น ใน Ramsomware เวอร์ชั่นใหม่ ๆ (ที่โด่งดังก็มี CryptoWall, CryptoLocker, CryptoDefense และ TeslaCrypt) ถูกพัฒนาให้ยากแก่การแก้ไข ทางที่ง่ายที่สุดที่จะได้วิธีถอดรหัสไฟล์ของเราคือการจ่ายเงินให้อาชญากร (การเรียกค่าไถ่เป็นอาชญากรรม) ที่ทำการเรียกค่าไถ่เรานั่นเอง ซึ่งในบทความนี้จะกล่าวถึง Ransomware ในแบบที่ 2 – File Encrypting Ransomware

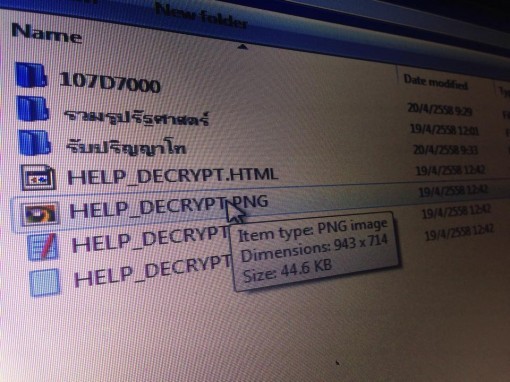

ทราบได้อย่างไรว่าเครื่องเราโดนไวรัสเรียกค่าไถ่ RansomWare? เมื่อเครื่องเราติดไวรัส สามารถสังเกตได้โดยชื่อไฟล์ เอกสาร.xls กลายเป็น เอกสาร.XLS.dsdaojg หรือ Kitty หรือชื่ออื่นๆ เมื่อเราลอง Rename นามสกุลไฟล์ .dsdaojg กลับมาเป็น xls เหมือนเดิม ก็ไม่สามารถเปิดไฟล์เอกสารได้ (หรือเปิดแล้วเป็นตัวอักษรต่างดาว) อีกอาการคือ จะมีไฟล์ชื่อ HELP_DECRYPT ขึ้นมาในทุกๆโฟลเดอร์ที่ไฟล์โดนเข้ารหัส (ดังตัวอย่างในภาพ) จากนั้นจะขึ้นข้อความข่มขู่ให้ผู้ใช้ทำการชำระเงินภายในเวลาที่กำหนด ก่อนที่ข้อมูลทั้งหมดจะไม่สามารถถูกถอดรหัสลับได้อีกตลอดไป ทั้งนี้ไม่ใช่เฉพาะข้อมูลในคอมพิวเตอร์ของเหยื่อเท่านั้นที่ถูกเข้ารหัสลับ แต่ข้อมูลที่แชร์ร่วมกันในระบบเครือข่าย รวมถึงข้อมูลใน Dropbox / Google Drive ก็ถูกเข้ารหัสลับด้วยเช่นกัน

ระบบปฏิบัติการที่เป็นเป้าหมาย

ส่วนใหญ่เป็นระบบปฏิบัติการ Windows เป็นหลัก และ เริ่มพบในระบบปฏิบัติการณ์ Android บ้างแล้ว สำหรับระบบปฏิบัติการ อื่น ๆ ก็ใช่ว่าจะปลอดภัย 100% ในอนาคต

ช่องทางการส่ง Ransomware ไปยังเหยื่อ

ช่องทางหลักก็จะเป็นทาง Email โดยจะเป็นข้อความในเชิงบอกว่าผู้ใช้งานกำลังประสบปัญหาบางอย่าง หากอยากแก้ไขให้โหลดโปรแกรมไปใช้, ข้อความผ่านโปรแกรม chat เนื้อหาคลายคลึงกับ Email และตามเว็บไซต์ต่าง ๆ เช่น หลอกผู้ใช้งานว่าเป็นโปรแกรม Antivirus ให้โหลดไปใช้งานได้ฟรี รวมถึงการแอบฝังมาพร้อมกับซอฟท์แวร์อื่น ๆ เช่น เกมส์ที่ผิดลิขสิทธิ์และให้ดาวน์โหลดฟรี และเมื่อโปรแกรมที่ว่า (ซึ่งก็คือ Ransomware) ถูกสั่งให้ทำงานโดยผู้ใช้งานแล้วก็จะดำเนินการตามที่ได้กล่าวมาในข้างต้น ในการส่งไฟล์ Ransomware ให้เหยื่อโดยตรงนั้น โจรมักจะใช้เทคนิค Double Extension ในการแปลงกายไฟล์ให้ดูน่าเชื่อถือ ผ่านการทำงานของ Windows ที่เรียกว่า “Hide extensions for known file types” ดังรูปที่ 5  รูปที่ 5 : เปรียบเทียบก่อนและหลังการปิด “Hide extension for known file types” นอกจากกลยุทธ์ข้างต้นที่เป็นการหลอกให้ผู้ใช้งานเปิดไฟล์ Ransomware ด้วยตัวเองแล้ว ยังมีแบบที่ผู้โจมตีใช้ Backdoor ที่เกิดจาก Malware ตัวอื่น ๆ หรือเข้าสู่ระบบ ด้วย Username/Password ที่คาดเดาได้ง่าย เพื่อมาทำการติดตั้งและสั่งให้ Ransomware ทำงานด้วยตัวเองอีกด้วย

ความเสียหายเกิดกับเฉพาะเครื่องคอมพิวเตอร์ที่ติด Ransomware หรือไม่?

ทั้งใช่ และ ไม่ใช่ เนื่องจาก Ransomware (ในปัจจุบัน) ไม่ได้ถูกออกแบบมาให้ทำงานเหมือน Virus หรือ Worm ที่สามารถแพร่กระจายไปตามที่ต่าง ๆ ได้ แต่หากเครื่องคอมพิวเตอร์ที่ติด Ransomware มีการเชื่อมต่อ Mapped Network Drive, USB Storage และมีสิทธิ์ในการเขียนไฟล์ลงในพื้นที่ดังกล่าวด้วยแล้ว ก็จะทำให้ไฟล์ในพื้นที่เหล่านั้นถูกจับเป็นตัวประกันได้ด้วย เพราะ Ransomware จะควานหาทุกไฟล์ที่เครื่องที่ติด Ransomware สามารถเข้าถึงได้ แต่ก็เป็นไปได้ที่จะเกิด Ransomware ที่มีความสามารถของ Virus และ Worm ซึ่งไม่จำเป็นต้องมีคนไปสั่งการ สามารถที่จะทำงานได้เอง

ช่องทางการจ่ายเงินให้อาชญากร?

โดยมากแล้วอาชญากรมักจะให้จ่ายเงินในตระกูล Bitcoin (ค่าเงินในโลกไซเบอร์ซึ่งมีอัตราแลกเปลี่ยนเหมือนเงินปกติทุกประการ) เพราะไม่สามารตามร่องรอยได้แม้จะรู้เลขบัญชีของอาชญากร (หากอาชญากรไม่เคยเผลอเปิดเผยซะเองไว้ที่ไหนสักแห่ง) และช่องทางอื่น ๆ ที่คล้ายกับ Bitcoin ซึ่งไม่สามารถตามรอยได้

จ่ายแล้วจะได้ข้อมูลคืนจริงหรือ?

เท่าที่ผู้เขียนได้ข้อมูลมานั้น ผู้ที่ยอมจ่ายค่าไถ่มักจะได้ข้อมูลคืนจริง เพื่อที่ว่าโจรนั้นจะได้หากินได้เรื่อย ๆแต่ก็มีบ้างที่ไม่ได้คืน

ควรจ่ายค่าไถ่หรือไม่?

ท้ายที่สุดแล้วการตัดสินใจก็ต้องเป็นไปตามที่ผู้ถูกโจมตีเห็นสมควรว่าจะจ่ายหรือไม่ แต่ผู้เขียนอยากให้ข้อคิดไว้นิดหนึ่งว่า - ในทุก ๆ วัน เราเสี่ยงกับการเสียหายของข้อมูลอยู่แล้วไม่ทางใดก็ทางหนึ่ง และหลาย ๆ แบบก็ทำให้เราไม่สามารถกู้ข้อมูลกลับมาได้ก็มี เช่น ความเสียหายทางกายภาพของอุปกรณ์ที่เก็บข้อมูล, ภัยจากการขโมยและจารกรรม และอื่น ๆ ซึ่งโอกาสในการจะได้ข้อมูลคืนแทบไม่ต่างจากการโดน Ransomware เล่นงาน

- การขู่กรรโชกทรัพย์ด้วย Ransomware ถือเป็นอาชญากรรม ซึ่งหมายความว่าเรากำลังเผชิญกับอาชญากรซึ่งหากินอยู่บนความเดือดร้อนของคนอื่น และเป็นสิ่งที่เราสามารถเลือกได้ว่าจะให้อาชญากรเห็นว่าการกระทำนี้สามารถที่จะสร้างรายได้ให้กับเขาจริง ๆ หรือ

การแก้ไข

ในกรณีที่ถูก Ransomware โจมตีได้สำเร็จแล้ว (Reactive Action) การแก้ไขสามารถทำได้ดังนี้ - Restore File จาก Backup ที่เก็บไว้ หรือใช้งานฟังก์ชัน Restore ของระบบปฏิบัติการ หรือ ฟังก์ชัน Shadow Copy แต่ทั้งหมดนี้นี้จำเป็นที่จะต้องอาศัยการ Backup ข้อมูลมา สร้าง Restore Point ไว้ และ/หรือ เปิดการทำงานของ Shadow Copy ล่วงหน้า แต่ Ransomware ตัวใหม่ ๆ สามารถที่จะลบ Shadow Copy และ Restore Point ทิ้งได้เหมือนกัน

- Ransomware บางตัวสามารถถูกถอดรหัสได้โดยใช้เครื่องมือที่ผู้ผลิต Antivirus หรือผู้เชี่ยวชาญจากที่อื่น ๆ ได้ทำไว้ ซึ่งมักจะมีเฉพาะ Ransomware รุ่นเก่า ๆ และผู้ใช้ต้องระมัดระวัง ดาวน์โหลดโปรแกรมแก้ไขนี้จากแหล่งที่น่าเชื่อถือเท่านั้น

- โดยปกติแล้วตัว Ransomware จะบอก Algorithm ที่มันใช้เข้ารหัสไฟล์ต่าง ๆ ไว้ เราสามารถใช้ข้อมูลนี้ในการที่จะทำการเดา key (Bruteforce Attack หรือ Dictionary attack) แต่อย่างที่กล่าวไว้ในข้างต้น ว่า key ที่ใช้นั้นจะมีความยาวมาก ๆ ประกอบกับ Algorithm ที่แข็งแกร่ง ทำให้ระยะเวลาที่จะทำสำเร็จนั้นไม่ได้เป็นช่วงระยะเวลาที่ยอมรับได้ คืออาจจะเป็นเดือน หรือเป็นปี และยังมีปัจจัยทางเทคนิคอีกหลายอย่างที่ทำให้วิธีนี้ไม่ถูกมองว่าเป็นการแก้ไขปัญหาที่มีประสิทธิผลพอ และต่อให้ถอดรหัสได้ที่เครื่องเหยื่อเครื่องใดเครื่องหนึ่งแล้ว ก็ไม่สามารถนำไปช่วยเครื่อง อื่น ๆ ได้อีก อยู่ดี

- ใช้โปรแกรม Ransomware Removal ที่จะช่วยลบ Ransomware ออกจากเครื่องให้สิ้นซาก แต่โปรแกรมประเภทนี้ไม่สามารถถอดรหัสไฟล์ที่ถูกเข้ารหัสแล้วได้ ทำได้เพียงเอา Ransomware ออกไปเท่านั้น และต้องทราบไว้ด้วยว่าการล้าง Ransomware ออกจากเครื่องโดยที่ไฟล์ยังเข้ารหัสอยู่ อาจทำให้ไม่สามารถถอดรหัสไฟล์ได้อีกต่อไป

การป้องกัน

ในกรณีที่จะป้องกันตัวเองจาก Ransomware และ Malware อื่น ๆ (Proactive Action) - ระแวดระวังในการเปิดไฟล์ที่ไม่ทราบแหล่งที่มา โดยเฉพาะใน Email ถ้าไม่ใช่เมลล์ที่มาจากบุคคลที่เรารู้จัก ไม่ควรเปิดอ่านและควรลบทิ้งทันที

- แน่นอนว่าต้องมีการทำการ Backup ไฟล์ที่สำคัญอย่างสม่ำเสมอ และแยกที่เก็บข้อมูลในการ Backup กับข้อมูลที่ใช้งาน เพื่อป้องกัน Single Point Of Failure

- ติดตั้ง Antivirus และต้องอัพเดทอยู่เสมอ

- ปิดฟังก์ชัน “Hide extensions for known file types” ใน Folder Options เพื่อป้องกันในกรณีที่ผู้ส่ง Ransomware ใช้ เทคนิค Double Extension ในการซ่อนประเภทที่แท้จริงของไฟล์

- อัพเดทระบบปฏิบัติการอยู่เสมอ

- ไม่ให้สิทธิ์ระดับ Administrator/root กับ user account ที่เราใช้งานปกติบนเครื่องคอมพิวเตอร์ของเรา

- กำหนดรหัสผ่านของทุก User account ให้ยากต่อการคาดเดา

- ทำการ Scan เครื่องคอมพิวเตอร์ที่ใช้งานอยู่ ด้วย Antivirus เป็นประจำเพื่อค้นหาและกำจัด Malware ที่อาจจะเป็น Backdoor ได้

สรุป

Ransomware ก็เหมือนกับ Software และ Malware อื่น ๆ ที่มีการถูกพัฒนาและเปลี่ยนแปลงการทำงานไปได้เรื่อย ๆ ซึ่งบางตัวก็มีความแตกต่างจากในบทความนี้ไม่มากก็น้อย การป้องกันที่เป็น แบบ Reactive Action (เกิดเหตุก่อนแล้วจึงแก้ไขทีหลัง) นั้นก็จะไม่ได้ประสิทธิภาพ ทั้งยังเสียเวลาโดยที่อาจจะไม่ได้อะไรคืนมาเลย (เพราะบางทีจ่ายเงินแล้วถอดรหัสไม่ได้ก็มี) ดังนั้นการป้องกันแบบ Proactive Action (ดำเนินการป้องกันก่อนเหตุจะเกิด) นั้นย่อมให้ผลที่ดีกว่า ตัวอย่างง่าย ๆ เกี่ยวกับ Concept การ Backup ข้อมูลที่สำคัญอย่างสม่ำเสมอ ที่ไม่ใช่เรื่องใหม่ แต่ก็เป็นการป้องกันที่ให้ผลดีที่สุด ประกอบกับวิธีอื่น ๆ ที่กล่าวมาในเนื้อหาของบทความ ก็จะทำให้เราปลอดภัยในโลกไซเบอร์ได้ References 1. https://nakedsecurity.sophos.com/2013/10/18/cryptolocker-ransomware-see-how-it-works-learn-about-prevention-cleanup-and-recovery/ 2. //www.pcworld.com/article/2084002/how-to-rescue-your-pc-from-ransomware.html 3. https://www.virustotal.com 4. ACIS Cyber Lab ขอบคุณบทความจาก อ. สันต์ธนฤทธิ์ ประภัสสราภรณ์ ตรวจทานโดย อ. นิพนธ์ นาชิน , อ. ปริญญา หอมเอนก ACIS Cyber LAB, ACIS Professional Center

| Create Date : 13 มีนาคม 2560 |

| Last Update : 20 มีนาคม 2560 13:34:23 น. |

|

0 comments

|

| Counter : 1368 Pageviews. |

|

|