|

|

ITM633 Information Security Management

ITM633 Information Security Management

หลักสูตรวิทยาศาสตร์มหาบัณฑิต สาขาวิชาการจัดการเทคโนโลยีสารสนเทศ

(ระบบการศึกษาทางไกลทางอินเทอร์เน็ต) มหาวิทยาลัยรังสิต

ITM633 การจัดการความมั่นคงปลอดภัยสารสนเทศ: พ.อ.รศ.ดร.เศรษฐพงศ์ มะลิสุวรรณ

พ.อ.รศ.ดร.เศรษฐพงศ์ มะลิสุวรรณ

Mobile: 081-870-9621

E-mail: settapong_m@hotmail.com

ปริญญาตรี

- วิศวกรรมไฟฟ้าสื่อสารโทรคมนาคม (เกียรตินิยมเหรียญทอง) โรงเรียนนายร้อยพระจุลจอมเกล้า BS in EE (Telecommunication) นักเรียนเตรียมทหาร รุ่น 26 , นักเรียนนายร้อย จปร. รุ่น 37

ปริญญาโท (ทุนกองทัพไทย)

- วิศวกรรมไฟฟ้า (Computer Communication Network) MS in EE (Computer Communication Network) Georgia Institute of Technology, Atlanta, Georgia, USA.

- วิศวกรรมสื่อสารและโทรคมนาคม (ระบบสื่อสารเคลื่อนที่และเซลลูล่า) MS in EE (Mobile Communication) The George Washington University, Washington DC, USA.

ปริญญาเอก (ทุนกองทัพไทย)

- วิศวกรรมสื่อสารและโทรคมนาคม (Telecommunications) Ph.D. in Telecommunications State University System of Florida (Florida Atlantic University), USA.

การศึกษาด้านอื่นๆ

- หลักสูตรเสนาธิการทหารบก ระหว่างรับราชการในกองบัญชาการกองทัพไทยได้รับคัดเลือกจากกระทรวงกลาโหมสหรัฐอเมริกา เพื่อเข้ารับการฝึกอบรมในหลักสูตรต่อต้านก่อการร้ายสากล (Counter Terrorism Fellowship Program) ที่ National Defense University, Washington D.C.

- หลักสูตรการบริหารทรัพยากรเพื่อความมั่นคง (Defense Resource Management) ที่ Naval Postgraduate School, Monterey, CA ประเทศสหรัฐอเมริกา

ประสบการณ์งานวิจัย

- Electromagnetic Interference and Compatibility (EMI/EMC)

- Mobile Cellular Communication

- Satellite Communication

- Broadband Communication

- ICT Management and Policy

ผลงานตีพิมพ์ระดับนานาชาติทั้งในวารสารการประชุมระดับนานาชาติและวารสารวิจัยระดับนานาชาติที่เป็นที่ยอมรับมากกว่า 80 ฉบับ

ประสบการณ์การทำงาน

- อาจารย์โรงเรียนนายร้อยพระจุลจอมเกล้า

- เลขานุการประธานกรรมการ บริษัท กสท โทรคมนาคม จำกัด (มหาชน) โดยมี พลเอกมนตรี สังขทรัพย์ เป็นประธานบอร์ด

- คณะกรรมการกำกับดูแล การดำเนินงานและโครงการของ บริษัท กสท โทรคมนาคม จำกัด (มหาชน)

- นายทหารฝ่ายเสนาธิการประจำเสนาธิการทหารบก

- คณะกรรมการร่างหลักเกณฑ์ใบอนุญาตประกอบกิจการโทรคมนาคมผ่านดาวเทียมสื่อสารและโครงข่ายสถานีวิทยุคมนาคมภาคพื้นดิน กทช.

- คณะกรรมการเทคโนโลยีสารสนเทศและการสื่อสาร สำนักงานตรวจเงินแผ่นดิน

- คณะทำงานวางระบบเทคโนโลยสารสนเทศ C4ISR กองทัพบก

- ผู้พิพากษาสมทบศาลทรัพย์สินทางปัญญาและการค้าระหว่างประเทศกลาง

- คณะอนุกรรมการ การประชาสัมพันธ์ สื่อทางอินเทอร์เน็ต ศาลยุติธรรม

- ที่ปรึกษาคณะอนุกรรมาธิการพิจารณาศึกษาหามาตรการในการป้องกันการแพร่ระบาดของเกมส์คอมพิวเตอร์ สภาผู้แทนราษฎร

- คณะอนุกรรมาธิการทรัพยากรน้ำในคณะกรรมาธิการทรัพยากรธรรมชาติและสิ่งแวดล้อม สนช., ผู้เชี่ยวชาญเพื่อพิจารณาข้อเสนอโครงการวิจัย พัฒนาและวิศวกรรม ศูนย์เทคโนโลยีอิเล็กทรอนิกส์และคอมพิวเตอร์แห่งชาติ (NECTEC)

- ผู้เชี่ยวชาญเพื่อพิจารณาข้อเสนอโครงการวิจัยและพัฒนา กระทรวงกลาโหม

- ที่ปรึกษาโครงการดาวเทียมเพื่อความมั่นคง ศูนย์พัฒนากิจการอวกาศเพื่อความมั่นคง กระทรวงกลาโหม

- นักวิจัย (Visiting Researcher)

- Asian Center for Research on Remote Sensing (ACRoRS); Asian Institute of Technology

- กรรมการพิจารณาผลงานวิจัยในวารสารวิจัยระดับนานาชาติหลายแห่ง ปัจจุบันปฏิบัติหน้าที่ในตำแหน่ง นายทหารฝ่ายเสนาธิการประจำรองผู้บัญชาการทหารสูงสุด กองบัญชาการกองทัพไทย (พลเอกมนตรี สังขทรัพย์)

- อาจารย์พิเศษโรงเรียนนายร้อยพระจุลจอมเกล้า

- กองบรรณาธิการ NGN Forum กทช.

- คณะอนุกรรมการบริหารโปรแกรมเทคโนโลยีเพื่อความมั่นคง ศูนย์เทคโนโลยีอิเล็กทรอนิกส์และคอมพิวเตอร์แห่งชาติ (NECTEC)

- Associate Professor of New Hampshire University, USA

ตำแหน่งและหน้าที่ปัจจุบัน

- อาจารย์ภาควิชาวิศวกรรมไฟฟ้าและคอมพิวเตอร์ โรงเรียนนายร้อยพระจุลจอมเกล้า

- นายทหารฝ่ายเสนาธิการ สำนักงานรองผู้บัญชาการทหารสูงสุด

- คณะอนุกรรมการบริหารโปรแกรมเทคโนโลยีเพื่อความมั่นคง (NECTEC)

- Associate Professor of Business School, Touro University International, USA. (Accredited Internet

Distance Learning University)

- Assistant Professor, American University of London, Information Technology South East Asia

- Adjunct Professor, Southern New Hampshire University, USA

ตำแหน่งและหน้าที่สำคัญในอดีต

- ผู้พิพากษาสมทบศาลทรัพย์สินทางปัญญาและการค้าระหว่างประเทศกลาง

- เลขานุการประธานกรรมการ บริษัท กสท โทรคมนาคม จำกัด (มหาชน)

- ที่ปรึกษาและคณะทำงานด้านเทคโนโลยีสารสนเทศ คณะกรรมการตรวจเงินแผ่นดิน

- คณะกรรมการร่างหลักเกณฑ์ใบอนุญาตประกอบกิจการโทรคมนาคมผ่านดาวเทียมสื่อสาร และโครงข่าย

สถานีวิทยุคมนาคมภาคพื้นดิน (คำสั่ง กทช. 22/2548)

- Adjunct Professor, School of Information Technology, Southern Cross University, Australia

- Adjunct Professor, University of Canberra, AU. (Cooperation with Dhulakij Bandit University,

Thailand)

- ที่ปรึกษาคณะกรรมการพัฒนาระบบงานด้านเทคโนยีสารสนเทศกองทัพบก

- CIO Board สำนักงานตรวจเงินแผ่นดิน

รายละเอียดรายวิชา

Access control and data classification; cryptography; and risk management. Design and creation of disaster recovery plans, computer policies and standards, system security architectures and physical security controls. Legal aspects of computer security: auditing in a secured environment and managing as a day-to-day security administrator. In-class projects will focus on security management in mainframe, midrange and network environments as well as research assignments and basic policy creation.

|

Intelligent System for Information Security Management: Architecture and Design Issues

ระบบอัจฉริยะสำหรับการจัดการความมั่นคงปลอดภัยสารสนเทศ:

สถาปัตยกรรมและการออกแบบ

กนกวรรณ วีระประสิทธิ์

(ปัจจุบันเปลี่ยนชื่อเป็น ธัญญดา วีระประสิทธิ์)

รหัสนักศึกษา 5107173 [ITM0056]

29 มกราคม 2552

ด้วยขีดจำกัดของเทคโนโลยีความปลอดภัยและการเติบโตของการคุกคามสารสนเทศ ส่งผลกระทบต่อการจัดการความมั่นคงปลอดภัยสารสนเทศ เป็นการเพิ่มภาระกับผู้บริหารเครือข่ายและผู้ดูแลวามมั่นคงปลอดภัยสารสนเทศ ด้วยขีดจำกัดของเทคโนโลยีความปลอดภัยและการเติบโตของการคุกคามสารสนเทศ ส่งผลกระทบต่อการจัดการความมั่นคงปลอดภัยสารสนเทศ ซึ่งเป็นการเพิ่มภาระกับผู้บริหารเครือข่ายและผู้ดูแลวามมั่นคงปลอดภัยสารสนเทศ ดังนั้น จึงจำเป็นต้องมีการวัดประสิทธิภาพอัตโนมัติและกลไกการรายงานอัจฉริยะที่เชื่อถือได้ ระบบอัจฉริยะเป็นระบบคอมพิวเตอร์ที่อาศัยเทคนิคในการรองรับการดูแลระบบอย่างต่อเนื่อง ควบคุมการทำกิจกรรม และช่วยในการตัดสินใจ

ระบบอัจฉริยะสำหรับการจัดการความมั่นคงปลอดภัยสารสนเทศ (ISISM) สร้างขึ้นเพื่อปรับปรุงกระบวนการจัดการความมั่นคงปลอดภัย เช่น การดูแล การควบคุม และการตัดสินใจ โดยให้ผลที่สูงกว่าผู้เชี่ยวชาญด้านความมั่นคงปลอดภัย โดยการออกแบบกลไกที่เสริมสร้างความตระหนักถึงความรู้เกี่ยวกับภัยคุกคาม นโยบาย ขั้นตอน และความเสี่ยง

ที่มาและความสำคัญของความมั่นคงปลอดภัยในโลกไซเบอร์

เมื่อมนุษย์ฉลาดขึ้น เทคโนโลยีก้าวไกลขึ้น สิ่งที่ตามมาก็คือการพัฒนาของโลกไอทีที่เป็นไปอย่างรวดเร็วและไม่หยุดยั้ง หากในอีกมุมหนึ่งของการก้าวสู่อนาคตก็ยังมีภัยคุกคามที่แฝงมาเพื่อบ่อนทำลาย และฉกฉวยผลประโยชน์จากห่วงโซ่ที่อ่อนแอ และผู้ที่ไม่เท่าทันกลไกและกลโกงของเหล่านักพัฒนาโปรแกรมวายร้ายที่เรียกกันติดปากว่า แฮกเกอร์ (Hacker) หรือ อาชญากรทางคอมพิวเตอร์

ปัญหาดังกล่าวไม่ได้เพิ่งเกิดขึ้นเมื่อไม่กี่วันที่ผ่านมา หากสิ่งที่เปลี่ยนไปจนทำให้คนบนโลกไอทีต้องหันมาให้ความสำคัญกับความปลอดภัยทางคอมพิวเตอร์ หรือ ซีเคียวริตี้ (Security) มากขึ้น ก็คือรูปแบบการบุกรุกหรือแอบแฝงเข้ามในคอมพิวเตอร์ที่ฉลาดขึ้น การคุกคามที่ได้ผลยิ่งขึ้น และวัตถุประสงค์ที่อันตรายยิ่งขึ้นกว่าเดิม ท่ามกลางความอ่อนแอทางกฎหมายของไทย

การเติบโตของอินเทอร์เน็ต การเข้าถึงข้อมูลและบริการอินเทอร์เน็ตของอุปกรณ์ไร้สาย และบริการต่างๆ ที่ท้าทายความมั่นคงปลอดภัย เป็นแบบเอ็กซ์โปเนนเชียล (Miller, 2001) ซึ่งระบบความมั่นคงปลอดภัยเป็นระบบที่มีความสลับซับซ้อน (Volonino, 2004) และจะต้องพิจารณาให้เหมาะสมกับแต่ละองค์กร องค์กรทุกองค์กรต้องการระบบที่มีการจัดการความมั่นคงปลอดภัยของสารสนเทศที่ดี มีระบบสนับสนุนการจัดสรรทรัพยากรความมั่นคงปลอดภัยที่ถูกจำกัดบนพื้นฐานของการคาดการณ์ภัยคุกคาม

ปัจจุบันองค์กรทั้งภาครัฐและเอกชน ต่างจำเป็นต้องมีระบบเครือข่ายคอมพิวเตอร์ ที่มีการเชื่อมโยงทรัพยากร ทั้งระบบคอมพิวเตอร์ ฐานข้อมูล และอุปกรณ์ รวมทั้งเครื่องใช้สำนักงานต่างๆ เข้าในระบบ เช่น เครื่องพิมพ์ เครื่องโทรสาร ฯลฯ เครือข่ายขององค์กรส่วนใหญ่นั้น จะมีลักษณะเป็นเครือข่ายที่ใช้เฉพาะ มีการกำหนดการใช้งานในองค์กรเฉพาะผู้ที่เกี่ยวข้อง โดยเฉพาะข้อมูลข่าวสาร เช่น เครือข่ายของสำนักงานตำรวจ แห่งชาติก็จะใช้เฉพาะกับเจ้าหน้าที่ตำรวจ ผู้ที่หน้าที่เกี่ยวข้อง ในกรอบที่กำหนดไว้ แต่ปัจจุบันมีการเชื่อมโยงเครือข่ายขององค์กรเข้าสู่เครือข่ายสาธารณะอื่นๆ เช่น เครือข่ายอินเทอร์เน็ต ซึ่งเป็นการเปิดประตูบ้านออกสู่ถนนสาธารณะ จึงย่อมเสี่ยงต่อผู้แปลกปลอมที่จะลักลอบเข้ามาในระบบ ดังนั้น ระบบรักษาความปลอดภัยระบบเครือข่ายจึงเป็นสิ่งจำเป็น การที่เครือข่ายขององค์กรเชื่อมต่อกับอินเทอร์เน็ต หรือมีช่องทางให้ใช้ติดต่อผ่านทางโมเด็มได้ ถึงแม้ว่าระบบอาจจะวางมาตรการรักษาความปลอดภัยไว้อย่างดีแล้ว โดยมีผู้ดูแลระบบที่เรียกว่า System Admin เป็นผู้รับผิดชอบ แต่ระบบดังกล่าวก็ยังไม่วายที่จะถูกผู้บุกรุก ผู้ก่อกวน เข้ามาเจาะระบบ หรือที่เรียกว่า แฮกเกอร์ นอกจากนั้นยังมีโปรแกรมที่เป็นภัยเช่น ไวรัส, โทรจัน หลายชนิด ที่มากับการดาวน์โหลดข้อมูลจากอินเทอร์เน็ต ซึ่งได้สร้างปัญหาเป็นอย่างมากให้กับหลายองค์กร การที่ระบบถูก แฮกเกอร์ บุกรุก ก่อกวน หรือถูกโปรแกรมประเภทไวรัสคุกคาม เพื่อนำข้อมูลที่เป็นความลับออกไป การแก้ไข เพิ่มเติม ทำลายข้อมูล ทำให้ระบบทำงานช้าลง หรือทำให้ระบบไม่อาจทำงานได้ เป็นการทำลายชื่อเสียงขององค์กร และทำลายความเชื่อมั่นศรัทธาในองค์กรนั้นๆ

การจัดการความมั่นคงปลอดภัยสารสนเทศ

ข้อมูลในระบบคอมพิวเตอร์นับเป็นทรัพยากรอันมีค่าและมีความสำคัญอย่างยิ่งยวดต่อองค์กรโดยเฉพาะอย่างยิ่งหน่วยงานของรัฐ ทั้งด้านความมั่นคง ด้านกระบวนการยุติธรรม ด้านการเงินเศรษฐกิจ และอื่นๆ จากสถานะการณ์การก่อการร้ายในปัจจุบัน กลุ่มผู้ก่อการร้าย ต่างมุ่งเป้าไปที่ระบบคอมพิวเตอร์ของหน่วยงานภาครัฐ เป็นสำคัญ ซึ่งหลายองค์กรต่างตระหนัก เกิดความตื่นตัวเรื่องระบบความปลอดภัยทางข้อมูลคอมพิวเตอร์มากขึ้น

การจัดการความมั่นคงปลอดภัยสารสนเทศ เป็นเรื่องที่ผู้บริหารทุกองค์กรไม่สามารถหลีกเลี่ยงได้ ในปัจจุบันองค์กรขนาดใหญ่ ได้แยกแผนกรักษาความมั่นคงปลอดภัยระบบเทคโนโลยีสารสนเทศออกจากแผนกเทคโนโลยีสารสนเทศ เพื่อความคล่องตัวในการบริหารและการแบ่งแยกอำนาจหน้าที่รับผิดชอบให้เกิดความชัดเจน อีกทั้งยังเกิดการ Cross Check ซึ่งกันและกันระหว่างแผนก IT และ แผนก Information Security รวมทั้งในอนาคตองค์กรควรจะต้องมีแผนกอย่างน้อย 3 แผนกคือ แผนก IT หรือ MIS , แผนก Information Security และ แผนก IT Internal Audit ร่วมมือกันทำงาน และ ตรวจสอบซึ่งกันและกัน โดยที่บุคลากรของแต่ละแผนกควรได้รับการรับรองความรู้ที่ได้มาตรฐาน International Standard จากสถาบันที่มีชื่อเสียงและมีความเชื่อถือสูง เช่น CISSP, SSCP จาก (ISC)2 และ CISA,CISM จาก ISACA เป็นต้น

การจัดการระบบรักษาความปลอดภัยสารสนเทศอย่างเป็นระบบและมีประสิทธิภาพ (Information Security Management Framework: ISMF) มีทั้งหมด 4 งานหลัก ดังรูปที่ 1

รูปที่ 1 แสดงแสดงแบบจำลองขอบเขตของการจัดการความมั่นคงปลอดภัยของเทคโนโลยีสารสนเทศ (Information Security Management Framework Model)

แบบจำลองขอบเขตของการจัดการความมั่นคงปลอดภัยของเทคโนโลยีสารสนเทศ ประกอบไปด้วย 4 งานหลัก (Plan, Do, Check, Act) และแต่ละงานหลักมี 4 งานย่อย รวมทั้งหมด 16 งานย่อย โดยแต่ละงานหลักนั้น จะมีลูกศรสีแดงชี้ออกมาซึ่งหมายถึงผลลัพท์สุดท้ายของแต่ละงานหลัก และองค์ประกอบสุดท้ายคือวงแหวนรอบนอกซึ่งแสดงถึงงานซึ่งจะต้องทำอย่างต่อเนื่อง สม่ำเสมอตลอดโครงการไม่จำกัดว่าจะต้องทำในช่วงงานหลักใด สำหรับความหมายและหน้าที่ขององค์ประกอบต่างๆในแบบจำลองขอบเขตของการจัดการความมั่นคงปลอดภัยของเทคโนโลยีสารสนเทศนั้นมีรายละเอียดดังนี้

1. การวางแผนด้านการรักษาความปลอดภัยของข้อมูล (Plan) มีคำกล่าวที่ว่า "หากต้องการดำเนินการใดๆอย่างราบรื่น แล้วการวางแผนอย่างรัดกุมนั้นเป็นสิ่งสำคัญที่ขาดไม่ได้" ซึ่งในมุมมองด้านการรักษาความปลอดภัยของข้อมูลก็เช่นกัน การวางแผนที่ดีนั้นจะทำให้ท่านทราบกิจกรรมที่จะต้องทำตลอดทั้งโครงการ โดยมีการคำนึงถึง Risk Management เป็นหลัก ซึ่งจะทำให้ความเข้มของการรักษาความปลอดภัยของข้อมูลนั้นไม่ตึงหรือหย่อนจนเกินไป อยู่ในระดับที่พอเหมาะกับ Risk Tolerance นั้นเอง ในขั้นตอนวางแผนนี้ประกอบด้วยงานย่อยทั้งหมด 4 งาน ดังนี้

>> Information Security Executive Briefing เป็นการเล่าถึง ขั้นตอน ขอบเขต ความต้องการ และข้อจำกัด ของโครงการให้กับผู้บริหารระดับสูงขององค์กร ทั้งนี้เพื่อเป็นการปรับความเข้าใจ ความคาดหวัง เตรียมความพร้อมเพื่อเริ่มโครงการ และเป็นการเก็บข้อมูลด้านธุรกิจขององค์กร เพื่อให้คำแนะนำเกี่ยวกับการตั้งโจทย์หรือเป้าหมายด้านการรักษาความปลอดภัยของข้อมูลขององค์กร ซึ่งอาจจะยึดมาตรฐานต่างๆ เช่น ISO/IEC 17799 (ISO/IEC27001) หรือมาตรฐานที่องค์กรประยุกต์ขึ้นเองก็ได้

>> Gap Analysis เป็นการตรวจสอบองค์กรโดยการเปรียบเทียบกับมาตรฐานสากล เช่น ISO/IEC 17799 (ISO/IEC27001) ซึ่งจะช่วยให้การวางแผนเพื่อพัฒนาและปรับปรุงความปลอดภัยสารสนเทศขององค์กรมีทิศทางที่ชัดเจนยิ่งขึ้น

>> Information Security People, Process, and Technology Vulnerability Assessment เป็นการตรวจสอบหาช่องโหว่ด้านความปลอดภัยขององค์กรโดยมุ่งเน้นในด้าน บุคลากร กระบวนการ และเทคโนโลยี ซึ่งจะช่วยให้ผู้วางแผนได้ทราบข้อมูลจุดอ่อนขององค์กรในเชิงลึก ทำให้สามารถวางแผนได้ตรงความเป็นจริงมากขึ้น

>> Penetration Testing คือ การตรวจสอบด้านการรักษาความปลอดภัยของข้อมูลระดับลึกที่สุด โดยมีการแสดงผลและขั้นตอนในการนำเอาช่องโหว่ที่พบในขั้นตอน Vulnerability Assessment มาใช้ในการเจาะระบบจริง (Ethical Hacking) ซึ่งจะช่วยลด fault positive และ เพิ่ม Awareness ให้กับผู้บริหารและผู้ร่วมโครงการได้เป็นอย่างดี

ภายหลังจากดำเนินงานทั้ง 4 งานย่อยข้างต้นแล้ว ผู้ตรวจสอบและผู้ร่วมโครงการจึงสามารถร่วมกันพัฒนาแผนงานด้านการรักษาความปลอดภัยของข้อมูลให้แก่องค์กรได้ ซึ่งแผนดังกล่าวนั้นเรียกว่า "Information Security Master Plan"

2. การนำแผนที่วางไว้มาปฏิบัติ (DO) ถึงแม้ว่าจะมีการวางแผนอย่างดีเพียงได้แต่หากปราศจากการดำเนินการอย่างเหมาะสมแล้ว โครงการคงไม่สามารถประสบความสำเร็จได้ ดังนั้นในขั้นตอนนี้จึงมีการนำผลลัพท์จากขั้นตอนที่ผ่านมาเพื่อใช้เป็นแนวทางปฏิบัติ โดยแบ่งเป็นการทำงานในเชิงเทคนิค และเชิงนโยบายรวมทั้งสิ้น 4 งานย่อยดังนี้

>> Hardening เป็นการลดช่องโหว่ของระบบซึ่งเน้นในระดับ Host (Windows/UNIX) และ Network Device (Router, Switching) เป็นหลัก โดยแก้ไขเพื่อลดช่องโหว่ของเครื่องแม่ข่ายในระบบสำคัญๆ

>> Defense in Depth เป็นการสร้างความปลอดภัยให้แก่ระบบในทุกระดับของระบบ ไม่ว่าจะเป็น DMZ, Network Gateway รวมไปถึง Host และ Application โดยเน้นการเขียนข้อกำหนดและ แนวทางเป็นหลัก

>> Information Security Policy Development หมายถึงการพัฒนานโยบายด้านการรักษาความปลอดภัยของข้อมูล ซึ่งจะเป็นเส้นทางในการถ่ายทอด requirement ด้านการรักษาความปลอดภัยของข้อมูลขององค์กรมากสู่แนวทางและวิธีการปฏิบัติให้แก่พนักงานทุกคนในองค์กร

>> Incident Response and BCP/DRP Plan การสร้างแผนจัดการกับเหตุการณ์ที่ไม่คาดฝัน และแผนสำรองฉุกเฉิน เพื่อรับมือกับภัยต่างๆที่อาจจะเกิดขึ้น เพื่อจำกัดความเสียหายให้เหลือน้อยที่สุด

ขั้นตอนที่ 2 นี้จะช่วยให้แผนที่วางไว้สามารถเกิดขึ้นจริงได้ในทางปฏิบัติ ซึ่งผลลัพท์ของขั้นตอนนี้นั้นจะเป็นเอกสารต่างๆที่เกี่ยวข้องกับการดำเนินงานได้แก่ นโยบายรักษาความปลอดภัย แผนสำรองฉุกเฉิน และเอกสารมาตรฐานด้านความปลอดภัยสำหรับการพัฒนาระบบและเครื่องแม่ข่าย

3. การตรวจสอบและเฝ้าระวัง (Check) หลังจากการการวางแผนและการปฏิบัติที่ดี การตรวจสอบและเฝ้าระวังนั้นก็เป็นสิ่งสำคัญที่จะต้องทำในลำดับต่อมา ทั้งนี้เพื่อเป็นการตรวจสอบถึงความสำเร็จของงาน ความยอมรับของพนักงานในองค์กร ช่องโหว่และภัยใหม่ๆที่พบในระบบ เพื่อนำมาใช้ปรับปรุงและแก้ไขนโยบายและนำมาใช้ในการทำงานขั้นตอนต่อไป

>> Centralized Log Management คือการจัดการ จัดเก็บและรวบรวม Log จากอุปกรณ์ต่างๆไว้ที่ส่วนกลาง เพื่อความสะดวกในการวิเคราะห์ และการเก็บ Log ของระบบตามที่กฏหมายกำหนด

>> Vulnerability Management เป็นการสร้างระบบบริหารจัดการช่องโหว่ของระบบ ซึ่งจะดำเนินการสแกนระบบและทำรายงานแบบ real-time โดยมีการปรับแต่งให้สร้าง traffic รบกวนระบบน้อยที่สุด นอกจากนั้นยังมีระบบ assign ช่องโหว่ที่พบให้กับบุคลากรต่างๆในองค์กร ซึ่งจะสามารถช่วยให้เกิดการติดตามงานและยังช่วยวัดประสิทธิผลการทำงานของพนักงานแต่ละบุคคลได้ในระดับหนึ่งอีกด้วย

>> Compliance Management เป็นการจัดการเพื่อให้ผลักให้สิ่งที่เขียนอยู่ในนโยบายรักษาความปลอดภัยสามารถเป็นจริงได้ในทางปฏิบัติ โดยการใช้เครื่องมือในการควบคุมการทำงานและการใช้งานระบบสารสนเทศ นอกจากนั้นยังมีประโยชน์ในการเฝ้าติดตามพฤติกรรมการใช้งานระบบของผู้ใช้งานได้อีกด้วย

>> Real-time Threat Monitoring and Intrusion Analysis นำผลที่ได้จาก "Centralized Log Management " มาเป็นวัตุดิบในการวิเคราะห์การใช้งานและภัยที่เกิดขึ้นกับระบบ มีวัตถุประสงค์ในการลด fault positive ที่แฝงอยู่ใน report และ Log จากอุปกรณ์ด้าน Information Security อุปกรณ์ host และ network ต่างๆ

ผลลัพท์ของขั้นตอนนี้เรียกว่า "Information Security Recommendation" เป็นผลสรุปและวิเคราะห์จากงานย่อยต่างๆ และผลลัพท์นี้เองซึ่งจะนำมาใช้ในเป็นแนวทางในการปรับปรุงโครงการในขั้นตอนต่อไป

4. การนำข้อข้อเสนอแนะมาใช้ในการปรับปรุงระบบ (Act) เป็นการนำ "Information Security Recommendation" จากขั้นตอนที่แล้ว มาใช้เพื่อเป็นแนวทางในการปรับแต่งนโยบาย วิธีการปฏิบัติ รวมไปถึงมาตรการต่างๆที่จะออกมาเพื่อให้พนักงานมีความเข้าใจและปฏิบัติตามนโยบาย รวมไปถึงการสร้างเกณท์วัดความสำเร็จของของโครงการ

>> Incident Response and BCP/DRP Update เป็นการนำผลการวิเคราะห์และข้อแนะนำซึ่งเป็น outcome มาจากเฟสที่แล้ว มาใช้ในการปรับปรุงแก้ใช้สร้างแผนจัดการกับเหตุการณ์ที่ไม่คาดฝัน และแผนสำรองฉุกเฉินให้เหมาะสมกับองค์กรมากยิ่งขึ้น

>> Information Security Policy Update เป็นการปรับปรุง นโยบายรักษาความปลอดภัยขององค์กรให้ทันสมัยและตอบรับกับปัจจับภายในและภายนอกที่เปลี่ยนแปลงไป

>> Patch Management เป็นบริหารจัดการแพทช์อย่างเป็นขั้นตอน โดยมีการทดสอบความถูกต้องของไฟล์ patch มีการโหลด patch และดำเนินการติดตั้งโดยใช้ bandwidth น้อยที่สุด รวมไปถึงการ rollback อย่างมีประสิทธิผล

>> Information Security Metrics หมายถึงการวิเคราะห์หาเกณท์วัดผลสำเร็จของการทำงานด้านการรักษาความปลอดภัยของข้อมูล

ผลลัพท์ที่สำคัญที่สุดของขั้นตอนนี้นั้นเรียกว่า "KPI and Information Security Scorecard" ซึ่งเป็นการนำเกณฑ์ตรวจวัดมาใช้ในการการวัดผลออกมาเป็น KPI ขององค์กร เพื่อใช้เป็นแนวทางในการตั้งเป้าหมายในการจัดทำโครงการรักษาความปลอดภัยของข้อข้อมูลในโครงการรอบต่อไป

สิ่งที่ต้องทำอย่างสม่ำเสมอตลอดโครงการ

งานในส่วนนี้ จะอยู่ในวงแหวนรอบนอกของแบบจำลองขอบเขตของการจัดการความมั่นคงปลอดภัยของเทคโนโลยีสารสนเทศ ซึ่งเป็นงานจำเป็นที่จะต้องทำอย่างต่อเนื่องตลอดทั้งโครงการ ประกอบด้วยงานทั้งหมด 3 หัวข้อย่อยได้แก่

1. Information Security Awareness Training and Education เป็นการจัดฝึกอบรบเพื่อเพิ่มความรู้และความตระหนักถึงความสำคัญของการรักษาความปลอดภัยให้แก่บุคลากรทุกระดับในองค์กร ซึ่งจะช่วยให้การบริหารจัดการด้าน "Information Security" ในองค์กรนั้นเป็นไปได้อย่างสะดวกมากขึ้น

2. Incident Response and Forensics เป็นการเตรียมความพร้อมรับสิ่งที่ไม่คาดฝันอยู่เสมอ และ วิเคราะห์ต้นเหตุของปัญหา (Root-cause Analysis) จากวิธี Digital Forensics

3. Managed Security Services หมายถึง การ Outsource เฝ้าระวังโดยการวิเคราะห์ Log ด้วยบุคลากรผู้เชี่ยวชาญจากภายนอก การเฝ้าระวังโดยการวิเคราะห์ Log ด้วยบุคลากรภายในองค์กรของเราเองนั้น นอกจากจะใช้เวลาค่อนข้างมากแล้วยังต้องการผู้เชี่ยวชาญที่แยกแยะระหว่าง Fault Alarm กับ Real Attack Alarm ซึ่งผู้เชี่ยวชาญต้องมีความชำนาญเป็นพิเศษด้านการวิเคราะห์การบุกรุกระบบ (Intrusion Analyst) ตลอดจนในปัจจุบันค่าตัวของบุคลากรที่มีความเชี่ยวชาญดังกล่าวก็ค่อนข้างสูงอยู่พอสมควร

จากปัญหาดังกล่าวจึงเกิดแนวคิดในการ "Outsource" ด้านการจัดการระบบรักษาความปลอดภัยซึ่งเรียกว่า "Managed Security Services" หรือ "MSS" การจัดจ้าง Outsource ด้าน Security โดยเฉพาะ เป็นแนวคิดที่ต้องการให้ Outsource มาช่วยในการจัดการบริหารความเสี่ยง และช่วยลดความเสี่ยงให้กับระบบโดยรวม (Risk Management & Risk Mitigation)

แบบจำลองขอบเขตของการจัดการความมั่นคงปลอดภัยของเทคโนโลยีสารสนเทศ แสดงถึงการทำงานอย่างต่อเนื่อง และมีการทำแบบวนแป็นรอบซึ่งจะช่วยให้งานด้านการรักษาความปลอดภัยของข้อมูลนั้นสามารถพัฒนาอย่างต่อเนื่องบนพื้นฐานของ Risk Management และสำหรับบทความในตอนต่อไปนั้นจะเป็นการอธิบายลงรายละเอียดในแต่ละขั้นตอน ซึ่งจะช่วยให้คุณสามารถเข้าในวิธีการทำงานด้านการรักษาความปลอดภัยของข้อมูลได้อย่างถูกต้องมากยิ่งขึ้น

ภัยคุกคามด้านความมั่นคงปลอดภัยสารสนเทศ

ภัยคุกคามด้านความปลอดภัยสารสนเทศ นับวันยิ่งทวีความซับซ้อน และ เพิ่มความรุนแรงขึ้น สังเกตได้จากสถิติของสำนักวิจัยหลายสำนักได้ทำการวิเคราะห์ภัยคุกคามต่างๆ ที่กำลังเป็นปัญหาใหญ่ของผู้ดูแลระบบความปลอดภัยข้อมูลคอมพิวเตอร์ หรือผู้จัดการฝ่ายเทคโนโลยีสารสนเทศ ตลอดจนกระทบถึงการปฏิบัติงานขององค์กร เพราะทุกวันนี้ ระบบสารสนเทศและเครือข่ายอินเทอร์เน็ตนั้น มีความสำคัญเป็นแกนหลักในการทำธุรกิจและธุรกรรมของทุกองค์กรไม่ว่าจะเป็นภาครัฐและเอกชน ดังนั้น ถ้าระบบสารสนเทศไม่มีความปลอดภัยที่ดีพอ และเรายังจัดการกับปัญหาของระบบได้ไม่ถูกทางหรือไม่ถูกจุด ทำให้ปัญหาต่างๆ ยังคงอยู่ ถึงแม้ว่าเราจะลงทุนกับระบบรักษาความปลอดภัย ข้อมูลคอมพิวเตอร์ไปมากเท่าไหร่ก็ตาม ดังนั้น เราควรทำความเข้าใจศึกษาและวิเคราะห์ปัญหาภัยคุกคามทางคอมพิวเตอร์เหล่านั้นเพื่อที่จะได้วางแผนจัดการได้อย่างตรงประเด็น เพื่อความปลอดภัยและเสถียรภาพที่ดีขึ้นของระบบคอมพิวเตอร์ในองค์กร รวมถึงคอมพิวเตอร์ที่เราใช้อยู่เป็นส่วนตัวในลักษณะ Home User อีกด้วย

ภัยคุกคามด้านความปลอดภัยสารสนเทศ สามารถจำแนกได้ 2 ประเภท (Tassabehji, 2005) ได้ดังนี้

1. ภัยคุกคามทางตรรกะ (Logical) หมายถึง ภัยคุกคามทางด้านข้อมูล เช่น แฮกเกอร์ (Hacker)

แครกเกอร์ (Cracker) ไวรัส (Viruses) หนอนอินเตอร์เน็ต (Worms) Spam mail เป็นต้น

2. ภัยคุกคามทางกายภาพ (Physical) หมายถึง ภัยที่เกิดกับตัวเครื่องและอุปกรณ์ เช่น ภัยภิบัติจากธรรมชาติ และภัยจากการกระทำของมนุษย์ที่ทำความเสียหายให้กับตัวเครื่องและอุปกรณ์

เทคนิคปัญญาประดิษฐ์ (Artificial Intelligence Techniques)

ปัญญาประดิษฐ์ (Artificial Intelligence: AI) คือ ศาสตร์แขนงหนึ่งทางด้านวิทยาศาสตร์และเทคโนโลยีที่มีพื้นฐานมาจากวิชาวิทยาการคอมพิวเตอร์ ชีววิทยา จิตวิทยา ภาษาศาสตร์ คณิตศาสตร์ และวิศวกรรมศาสตร์ เป้าหมายคือ การพัฒนาระบบคอมพิวเตอร์ให้มีพฤติกรรมเลียนแบบมนุษย์ รวมทั้งเลียนแบบความเป็นอัจฉริยะของมนุษย์

ลักษณะงานของปัญญาประดิษฐ์

1. Cognitive Science

งานด้านนี้เน้นงานวิจัยเพื่อศึกษาว่าสมองของมนุษย์ทำงานอย่างไร และมนุษย์คิดและเรียนรู้อย่างไร จึงมีพื้นฐานที่การประมวลผลสารสนเทศในรูปแบบของมนุษย์ประกอบด้วยระบบต่างๆ

- ระบบผู้เชี่ยวชาญ (Expert Systems) ระบบนี้จะพยายามลอกเลียนแบบความสามารถของผู้เชียวชาญที่เป็นมนุษย์ในการแก้ปัญหาต่างๆ

- ระบบเครือข่ายนิวรอน (Neural Network) ถูกออกแบบให้เลียนแบบการทำงานของสมองมนุษย์ ทั้งในส่วนของฮาร์ดแวร์และซอฟต์แวร์

- ระบบแบ๊บแน็ต (Papnet) เป็นระบบที่ใช้ในการแยกความแตกต่าง เช่น แยกความแตกต่างของเซลส์มนุษย์

- ฟัสซี่โลจิก (Fuzzy Logic) เป็นระบบที่เกี่ยวข้องกับการใช้กฎพื้นฐาน และสามารถทำงานกับข้อมูลที่ไม่สมบูรณ์ หรือกำกวม หรือค่าไม่เที่ยงตรง หรือไม่แน่นอนได้ ซึ่งระบบจะพยายามหาคำตอบให้กับปัญหาที่ไม่มีโครงสร้าง ด้ายการพิจารณาจกาข้อมูลเท่าที่มีเท่านั้น ระบบนี้ใช้วิธีการหาคำตอบได้แบบมนุษย์มากกว่าระบบงานทั่วไปซึ่งใช้เพียงประโยคเงื่อนไขธรรมดา

- เจนเนติกอัลกอริทึม (Genetic Algorithm) หรืออัลกอริทึมพันธุกรรม ใช้หลักการด้านพันธุกรรมของชาร์ล ดาร์วิน การสุ่ม และฟังก์ชันทางคณิตศาสตร์ในการสร้างกระบวนการวิวัฒนาการด้วยตนเองของระบบในการหาคำตอบที่ดียิ่งขึ้นโดยใช้แนวทางการแก้ปัญหาแนวเดียวกับที่สิ่งมีชีวิตปรับตัวเองให้เข้ากับสภาพแวดล้อม

- เอเยนต์ชาญฉลาด (Intelligent Agents) ใช้ระบบผู้เชี่ยวชาญหรือเทคนิคของปัญญาประดิษฐ์อื่นๆ เพื่อพัฒนาเป็นโปรแกรมประยุกต์ให้กับผู้ใช้ปลายทาง

- ระบบการเรียนรู้ (Learning Systems) เป็นระบบที่สามารถพัฒนาพฤติกรรมของระบบเองด้วยการพัฒนาจากข้อมูลที่ระบบได้รับในระหว่างการประมวลผล

2. Roboics

พื้นฐานของวิศวกรรมและสรีรศาสตร์ เป็นการพยายามสร้างหุ่นยนต็ไห้มีความฉลาดและถูกควบคุมด้วยคอมพิวเตอร์แต่สามารถเครื่องไหวได้เหมือนกับมนุษย์

3. Natural Interface

งานด้านนี้ได้ชื่อว่าเป็นงานหลักที่สำคัญที่สุดของปัญญาประดิษฐ์ และพัฒนาบนพื้นฐานของภาษาศาสตร์ จิตวิทยา และวิทยาการคอมพิวเตอร์

- ระบบที่มีความสามารถในการเข้าใจภาษามนุษย์ (Natural Language) รวมเทคนิคของการจดจำคำพูดและเสียงของผู้ใช้งาน ทำให้มนุษย์สามารถพูดหรือสั่งงานกับคอมพิวเตอร์หรือหุ่นยนต์ได้ด้วยภาษามนุษย์

- ระบบภาพเสมือนจริง (Virtual Reality) เป็นการสร้างภาพเสมือนจริงหรือภาพจำลองของเหตุการณ์โดยระบบคอมพิวเตอร์ มีการติดตั้งตัวเซ็นเซอร์ต่างๆไว้กับอุปกรณ์ที่ใช้เป็นอินพุต/เอาท์พุต เพื่อใช้ตรวจจับความเคลื่อนไหวของผู้ใช้งาน ซึ่งจะทำให้ผู้ใช้งานได้เข้าถึงโลกของภาพเสมือนจริงแบบ 3 มิติ เช่น การสร้างเกมคอมพิวเตอร์แบบ 3 มิติ

เทคนิคปัญญาประดิษฐ์ สามารถนำมาใช้ในการสร้างแบบจำลองเพื่อปรับปรุงการจัดการความมั่นคงปลอดภัยสารสนเทศ การตรวจสอบการบุกรุกและความสามารถในการป้องกันของการจัดการความั่นคงปลอดภัยอย่างมีประสิทธิภาพ และการตัดสินใจให้ดีขึ้น (Hentea, 2003, 2004, 2005b, 2005c) ระบบอัจฉริยะ สามารถเรียกได้ว่าเป็นผู้ช่วยอัจฉริยะ มีความสามารถในการสนับสนุนการตัดสินใจในการออกแบบและควบคุมดูแลระบบโดยเฉพาะ รวมไปถึงตรวจสอบข้อผิดพลาด และการป้องกันภัยคุกคามต่างๆ การจัดการความมั่นคงปลอดภัยสารสนเทศที่มีประสิทธิภาพ จะต้องมีระบบอัจฉริยะที่สนับสนุนการรักษาความมั่นคงปลอดภัยที่เป็นเรียลไทม์ (Real time) สามารถปรับเปลี่ยนและคาดการณ์ภัยคุกคามที่จะเกิดขึ้น รวมไปถึงการตอบสนองต่อการทำงานของมนุษย์ด้วย

Intelligent System for Information Security Management: Architecture

ระบบอัจฉริยะโดยทั่วไป แบ่งออกเป็น 2 ส่วน (Albus & Meystel, 2002) คือ

1. ภายใน หรือการคำนวณ (Internal, or computational) ซึ่งสามารถจำแนกเป็นระบบย่อย 4 ระบบ ดังต่อไปนี้

>> กระบวนการเกี่ยวกับการรับแรงกระตุ้นจากสิ่งแวดล้อม (Sensory processing) เมื่อนำข้อมูลป้อนเข้าระบบอัจฉริยะด้วยอุปกรณ์ทำหน้าที่รับแรงกระตุ้นจากสิ่งแวดล้อม (Sensor) และดำเนินที่สอดคล้องกับสถานการณ์โลก อุปกรณ์อุปกรณ์ทำหน้าที่รับแรงกระตุ้นจากสิ่งแวดล้อม จะถูกใช้เพื่อติดตามสถานการณ์โลกภายนอกและระบบอัจฉริยะด้วยตัวของมันเอง

>> การสร้างโลกจำลอง (World modeling) เป็นการจำลองสถานการณ์โลก รวมไปถึงจัดทำฐานข้อมูลความรู้และจำลองสถานการณ์เพื่อเตรียมข้อมูลข่าวสารเกี่ยวกับสถานการณ์โลกในอนาคต

>> การก่อกำเนิดพฤติกรรม (Behavior generation) เป็นส่วนของการตัดสินใจ ซึ่งมีการเลือกเป้าหมาย การวางแผนงาน และการดำเนินการ

>> การประเมินผล (Value judgment) เป็นการประเมินสถานการณ์จากการสังเกตและการคาดการณ์ ซึ่งเป็นการเตรียมการขั้นพื้นฐานเพื่อการตัดสินใจ

2. ภายนอก หรือการเชื่อมต่อ (External, or interfacing) ข้อมูลที่ป้อนเข้าและข้อมูลที่ได้จากส่วนประกอบภายในของระบบอัจฉริยะ จะผ่านอุปกรณ์ทำหน้าที่รับแรงกระตุ้นจากสิ่งแวดล้อมและอุปกรณ์ที่มีหน้าที่ตอบสนองและปรับเปลี่ยนตามแรงกระตุ้นจากสิ่งแวดล้อม (actuator) ซึ่งจะเกิดขึ้นที่ส่วนภายนอกนี้

การทำงานในระบบอัจฉริยะ จะมีกระบวนการรับแรงกระตุ้นจากสิ่งแวดล้อม จากนั้น ข้อมูลจะถูกนำเข้าระบบแล้วสร้างเป็นสถานการณ์ของโลกจำลอง จากนั้นมีการวางเป้าหมาย วางแผนงาน ดำเนินการ และประเมินผล ด้วยการควบคุมการตอบสนองและปรับเปลี่ยนตามแรงกระตุ้นจากสิ่งแวดล้อมในโลกจำลอง โดยข้อมูลที่ได้จากระบบอัจฉริยะ จะเป็นตัวควบคุมเป้าหมายของระบบ กระบวนการรับแรงกระตุ้นจากสิ่งแวดล้อมจะเป็นรากฐานในการสร้างฐานความรู้ ค้นหาความรู้ใหม่ๆ คาดการณ์ภัยคุกคาม และตัดสินใจในเวลาที่เหมาะสม

สถาปัตยกรรมของระบบอัจฉริยะ เป็นกรอบที่จำเพาะเจาะจงของ agent และ agent แต่ละส่วนก็มีสถาปัตยกรรมของตัวเอง แนวคิดของ agent นั้นจะมีส่วนสำคัญของระบบอัจฉริยะ agent ที่ทำหน้าที่คล้ายๆ กันจะถูกรวมตัวกันทีละเล็กละน้อยเป็นกลุ่ม กลุ่มของ agent จะสร้างมิติใหม่แห่งการตัดสินใจ ในอนาคต กลุ่มของ agent จะรวมตัวกันและสร้างเป็นโครงสร้างที่เป็นลำดับชั้น ซึ่งสถาปัตยกรรมนี้ สนับสนุนแบบจำลองของการจัดการความมั่นคงปลอดภัยสารสนเทศ

ระบบอัจฉริยะ ถูกสร้างด้วยสถาปัตยกรรมที่มีการออกแบบอุปกรณ์และการทำงานของอุปกรณ์ที่ไม่ใช่อุปกรณ์อัจฉริยะ (Meystel & Albus, 2002) ส่วนประกอบของระบบอัจฉริยะทั้งหมดทำงานเป็นวงจร และมีความสัมพันธ์กัน ดังรูปที่ 2

รูปที่ 2 แสดงความสัมพันธ์ของส่วนประกอบของระบบอัจฉริยะ

Software agents สามารถเปลี่ยนตำแหน่งในระบบ เรียกว่า Mobile agents ซึ่งสามารถเคลื่อนย้ายข้ามเครือข่ายและปฎิบัติงานบนเครื่องอื่นๆ ส่งผลให้เกิดกระบวนการย้ายตำแหน่งจากคอมพิวเตอร์สู่คอมพิวเตอร์ และการกลับสู่จุดเริ่มต้น การประมวลผลการย้ายตำแหน่งยอมให้รหัสคำสั่งเคลื่อนย้ายตำแหน่ง และมีผลกับฐานข้อมูล แฟ้มข้อมูล การบริการคำแนะนำ และ agents ตัวอื่นๆ Mobile agents ถูกใช้กับการบริการเครือข่ายบน Manets หรือ mobile adhoc networks (Kopena et al, 2005) Intelligent spaces อยู่บนพื้นฐานของอุปกรณ์อัจฉริยะที่กำลังประยุกต์ใช้กับ smart homes ห้องเรียน โรงพยาบาล และระบบการขนส่งต่างๆ (Yang & Wang, 2005)

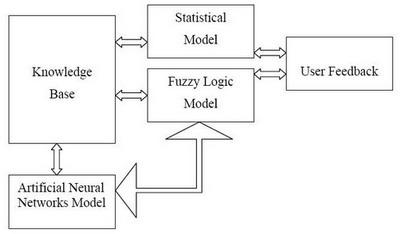

สถาปัตยกรรมที่เสนอจะรวมส่วนประกอบของระบบอัจฉริยะ เพื่อสร้างความสัมพันธ์และการไหลของข้อมูลระหว่างระบบย่อย องค์ประกอบของระบบอัจฉริยะอยู่บนพื้นฐานของส่วนประกอบใช้เทคนิค AI 1เทคนิคมากกว่า เช่น natural language processing, artificial neural networks, fuzzy logic ยิ่งกว่านั้น เราเห็นจุดได้เปรียบในการพัฒนาระบบอัจฉริยะของเทคนิค AI กับเทคนิคอื่นๆ เช่น การเขียนโปรแกรมสามัญและชุดเกี่ยวกับสถิติที่สร้างสถาปัตยกรรมระบบอัจฉริยะลูกผสม

รูปที่ 3 แสดงแบบจำลองส่วนประกอบระบบอัจฉริยะ

รูปที่ 3 แสดงสถาปัตยกรรมของระบบช่วยเหลืออัจฉริยะที่อยู่บนพื้นฐานการรวมของวิธีสถิติแบบดั้งเดิมและเทคนิค AI ที่หลากหลาย เพื่อสนับสนุนระบบทั่วไปที่สามารถปฏิบัติการอย่างอัตโนมัติ ยืดหยุ่น และมั่นใจ

สถาปัตยกรรมของระบบ อยู่บนพื้นฐานบนการผสมผสานที่ทนทานและความลุ่มลึกของการตัดสินใจในการใช้แบบจำลองอัจฉริยะ ระบบนี้มุ่งที่จะทำให้การควบคุมและการประมวลผลการตัดสินใจโดยมีผลกระทบที่สูงกว่าผู้เชี่ยวชาญด้านความมั่นคงปลอดภัย ยิ่งกว่านั้น ระบบนี้สร้างกลไกเพื่อเสริมสร้างความกระตือรือร้นของการแสวงหาความรู้เกี่ยวกับการคุกคาม นโยบาย ขั้นตอนและความเสี่ยงต่างๆ แบบจำลองเป็นการปรับและสนับสนุนกระบวนการและการแยกประเภทของเหตุการณ์และข้อมูล ซึ่งช่วยในการทำนายการถูกคุกคาม กิจกรรมต่างๆ สามารถพิจารณาจากการดำเนินของเหตุการณ์ จากการบันทึกการตรวจจับไวรัสที่เข้าสู่อุปกรณ์

ส่วนประกอบที่สำคัญอย่างหนึ่งในการออกแบบ คือ การพัฒนาของแบบจำลองอัจฉริยะ เพื่อวิเคราะห์ความสัมพันธ์ของเหตุการณ์และข้อมูลตามเวลาจริง (Real-time) เพื่อการตรวจสอบและป้องกันของความสามารถของเทคโนโลยีความมั่นคงปลอดภัย เช่น ระบบการตรวจสอบ firewalls, anti-virus software, spam filters, vulnerability assessment systems เป็นต้น ยกตัวอย่างเช่น แบบจำลอง neural and fuzzy ควรจะปรับและสนับสนุนการดำเนินการ และแบ่งประเภทของเหตุการณ์และข้อมูลที่ช่วยในการทำนายของการคุกคาม เช่นเดียวกับคำแนะนำจากผู้ใช้ผ่าน feedback interface นอกจากนี้ แบบจำลอง fuzzy logic รองรับการจัดการความเสี่ยง ช่วงสำคัญของวัฏจักรชีวิตของจัดการความมั่นคงปลอดภัยสารสนเทศ (Hentea, 2006) แบบจำลองนี้ควรขยายเพื่อรวมข้อมูลที่เข้าสู่ระบบจากแผนการรักษาความปลอดภัยและมาตรการเพื่อการควบคุมเครือข่าย การตรวจสอบ และการควบคุมทางกายภาพและเหตุผล แบบจำลองควรจะสนับสนุนการการจัดการความั่นคงปลอดภัยสารสนเทศ เช่น การควบคุม การตรวจสอบ การระบุชี้ความเสี่ยง และการป้องกันการคุกคาม

ผลลัพธ์ของการรับแรงกระตุ้นจากภายนอกจะถูกเข้ารหัส กรอง และเข้าสู่กระบวนการต่างๆ ในแต่ละส่วนตามรูปที่ 2 องค์ประกอบนั้นก็ควรจะมีแบบจำลองของรูปที่ 3 อย่างน้อย 1 แบบจำลองหรือมากกว่านั้น แบบจำลองอยู่บนพื้นฐานของเทคโนโลยี agent เพื่อควบคุม ตรวจสอบ ติดตาม และระบุชี้ภัยคุกคาม รวมทั้งป้องกันการคุกคาม โปรแกรมจะถูกใช้ในการควบคุมกระบวนการต่างๆ ระบบการสื่อสารโทรคมนาคม การควบคุมจราจรทางอากาศ การจัดการด้านขนส่ง ข้อมูลข่าวกรอง พาณิชย์อิเล็กทรอนิกส์ การจัดการกระบวนการทางธุรกิจ บันเทิง และการรักษาพยาบาล

Design Issues

การออกแบบระบบอัจฉริยะ จะต้องคำนึงถึง agent หลายๆ ชนิดมารวมกันเพื่อสนับสนุนการจัดการความมั่นคงปลอดภัยสารสนเทศ เนื่องจากความซับซ้อนของภารกิจการจัดการความมั่นคงปลอดภัยสารสนเทศ ดังนั้น ระบบจึงต้องอาศัยการทำงานร่วมกันของ agent หลายชนิดที่มีความแตกต่างกัน ซึ่งเป็นสถาปัตยกรรมลูกผสมที่ทำงานแบบ real-time

การออกแบบและการเขียนโปรแกรม agent จึงควรจะมุ่งไปที่การขยายความสามารถในการทำงานร่วมกันให้ประสบผลสำเร็จตามหน้าที่ของ agent ส่วนสำคัญอื่นๆ ได้แก่ ความสามารถในการเคลื่อนย้าย ความเสถียร และความปลอดภัยของ agent และระบบ ซึ่งภาพรวมของระบบอัจฉริยะ มีหน้าที่ช่วยเหลือในการตัดสินใจก่อนปฏิบัติการ และสร้างกระบวนการในการควบคุมความปลอดภัย โดยเครื่องมือวัดการปฏิบัติ ควรจะออกแบบให้สอดคล้องกับความต้องการของสิ่งแวดล้อมการจัดการความปลอดภัยสารสนเทศ

การออกแบบจะต้องมีการสร้างความสามารถในการเรียนรู้ เพื่อจะใช้ในการเรียนรู้และแก้ปัญหา ซึ่งการเรียนรู้ เกิดจากการเฝ้าสังเกต ตรวจสอบ ตัดสินใจ และมีกระบวนการของการปรับปรุงตัวเองเหมือนกับโครงสร้างสำคัญของระบบอัจฉริยะ

การทำงานของส่วนประกอบในระบบสามารถพัฒนาได้ตามวิธีการพัฒนาแบบ Spiral ความสามารถของระบบอัจฉริยะ ขึ้นอยู่กับความต้องการการรักษาความมั่นคงปลอดภัยขององค์กร ซึ่งอุปกรณ์ก็ขึ้นอยู่กับทรัพยากรภายในองค์กรและความต้องการขององค์กร โดยสรุปรายละเอียดของการทำงานที่สามารถนำไปพัฒนาและปรับใช้ได้ ดังนี้

>> Data Mining สนับสนุนการวิเคราะห์และการตีความหมายข้อมูลและเหตุการณ์ที่รวบรวมจากหลายๆ แหล่ง รวมทั้งการเชื่อมโยงข้อมูลและเหตุการณ์ระหว่างการโต้ตอบกับมนุษย์

>> Artificial neural networks สนับสนุนการแบ่งหมวดหมู่และการทำนายการถูกคุกคามด้วยการเรียนรู้ และการปรับตัวจากข้อมูลหรือเหตุการณ์ในอดีตและปัจจุบัน

>> Fuzzy logic มีการประมวลผลของตัวแปรเกี่ยวกับคุณภาพและประมาณการตามเหตุผล ซึ่งเป็นแบบจำลองหนึ่งในการประเมินความเสี่ยง

>> มีระบบช่วยเหลืออัจฉริยะและเทคนิคการตอบโต้กับผู้ใช้งาน

>> มีการจัดการเกี่ยวกับสถิติ

References

Hentea, M. (2007). Intelligent System for Information Security Management: Architecture and Design Issues. Issues in Informing Science and Information Technology Vol. 4, 1-15.

Hentea, M. (2003). Intelligent model for cyber attack detection and prevention. Proceedings of the ISCA 12th International Conference Intelligent and Adaptive Systems and Software Engineering, San Francisco, California, 5-10.

Hentea, M. (2004). Data mining descriptive model for intrusion detection systems. Proceedings of the

2004 Information Resources Management Association International Conference, New Orleans, Louisiana, 1118-1119.

Hentea, M. (2005b). Improving intrusion awareness with a neural network classifier. Proceedings of the ISCA 14th International Conference Intelligent and Adaptive Systems and Software Engineering, Toronto, Canada, 163-168.

Hentea, M. (2005c). Use of reconnaissance patterns for intelligent monitoring model. Proceedings of the 2005 Information Resources Management Association International Conference, San Diego, California, 160-163.

Hentea, M. (2006). Enhancing information security risk management with a fuzzy model. Proceedings of

19th International Conference on Computer Applications in Industry and Engineering, Las Vegas, Nevada,

132-139.

Kopena, J., Sulatanik, E., Naik, G., Howley, I., Peysakhov, M., Cicirello, V.A., Kam, M., & Regli, W.

(2005). Service-based computing on manets: Enabling dynamic intero-perability of first responders.

IEEE Intelligent Systems, 19 (5), 17-25.

Meystel, A.M. & Albus, J.M., (2002). Intelligent systems architecture, design, and control. New York,

New York, John Wiley & Sons, Inc.

Miller, S.K. (2001). Facing the challenge of wireless security. IEEE Computer, 34 (7), 16-18.

Tassabehji, R. (2005). Information security threats. In M. Pagani, (Ed.), Encyclopedia of multimedia technology and networking (pp. 404-410). Hershey, Pennsylvania: Idea Group.

Volonino, L. & Robinson. (2004). S.R. Principles and practice of information security. Upper Saddle

River, New Jersey: Pearson Prentice Hall.

Yang, L. & Wang, F-Y. (2005). Driving into intelligent spaces with pervasive communications. IEEE Intelligent Systems, 19 (5), 12-15.

Zahedi, F. (1993). Intelligent systems for business expert systems with neural networks. Belmont, California:

Wadsworth Publishing Company.

ปริญญา หอมเอนก , บทวิเคราะห์ทิศทางของวงการความปลอดภัยสารสนเทศคอมพิวเตอร์ในอนาคต (The Future of Information Security), eEnterprise Thailand: สิงหาคม, 2551.

ปริญญา หอมเอนก , เรียนรู้โมเดลในการบริหารจัดการระบบรักษาความปลอดภัยสารสนเทศอย่างเป็นระบบและมีประสิทธิภาพ, eLeader Thailand: กุมภาพันธ์, 2549.

|

| Create Date : 08 ธันวาคม 2551 |

| Last Update : 25 กุมภาพันธ์ 2553 9:50:57 น. |

|

0 comments

|

| Counter : 3049 Pageviews. |

|

|

|

|

|

|

|